在数字化转型日益深入的今天,企业网络与信息系统已成为核心资产与运营命脉。wKgZPGdQFZuAY-RhAAOMMCgGE3w486.png 所代表的安全系统监控服务,正是为应对层出不穷的网络威胁、保障业务连续性与数据安全而构建的关键防线。这项服务通过实时、主动、智能化的监控与管理,为企业构筑起一道全方位的动态安全屏障。

一、 安全系统监控服务的核心价值

安全系统监控服务并非简单的告警汇总,而是一个集威胁检测、分析、响应与预防于一体的综合性安全运维体系。其核心价值在于:

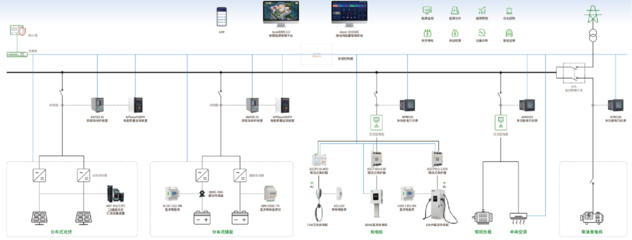

- 实时可视与态势感知:通过部署在网络关键节点、服务器、终端及云环境中的探针与代理,服务能够7x24小时不间断地收集日志、流量、性能指标等多维度数据。借助统一的安全信息与事件管理(SIEM)平台或安全运营中心(SOC),将这些数据进行关联分析与可视化呈现,使安全团队能够实时掌握全网安全态势,洞察潜在风险。

- 主动威胁检测与响应:利用行为分析、机器学习、威胁情报等技术,服务能够识别偏离正常基线的异常行为、已知的攻击特征(如恶意软件、漏洞利用)以及高级持续性威胁(APT)的蛛丝马迹。一旦发现威胁,系统可自动或半自动地触发预定义的响应流程,如隔离受感染主机、阻断恶意IP、调整防火墙策略等,实现从“被动防御”到“主动狩猎”的转变。

- 合规性保障与审计支持:对于金融、医疗、政务等强监管行业,服务能够帮助企业满足网络安全法、等级保护2.0、GDPR等法规对日志留存、安全事件监控与报告的要求,为合规审计提供详实、可追溯的数据证据。

- 降低运营成本与专业化赋能:对于许多企业而言,自建一支高水平的安全运营团队成本高昂。专业的安全监控服务提供了可订阅的专家能力与平台工具,使企业能够以更经济的成本获得全天候的专业防护,同时让内部IT团队能更专注于核心业务创新。

二、 服务的核心构成与技术栈

一套完整的安全系统监控服务通常包含以下关键组件:

- 数据采集层:涵盖网络流量镜像(NTA/NDR)、主机安全代理(EDR)、日志收集器、云安全配置监控(CSPM)等,负责从各种异构环境中抓取原始安全数据。

- 分析引擎层:这是服务的大脑,包括规则引擎(基于签名/模式的检测)、统计分析引擎(发现异常)以及日益重要的UEBA(用户与实体行为分析)和AI/ML模型,用于在海量数据中发现真正的威胁信号。

- 管理与响应平台:即SIEM/SOC平台,负责数据归一化、关联分析、事件工单管理、可视化仪表盘以及SOAR(安全编排、自动化与响应)流程的执行。

- 威胁情报集成:持续接入全球或行业的威胁情报源,为分析引擎提供最新的恶意IP、域名、文件哈希等信息,提升检测的准确性和前瞻性。

- 专家团队:经验丰富的安全分析师团队是服务的灵魂,他们负责研判高等级告警、处理复杂事件、进行深度威胁狩猎,并提供定期的安全态势报告与优化建议。

三、 部署模式与服务演进

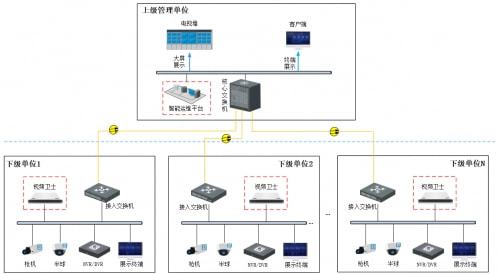

安全监控服务可根据企业需求灵活部署:

- 本地化部署(On-Premises):所有软硬件部署在企业自有数据中心,数据完全内部可控,适合对数据主权和安全保密性要求极高的场景。

- 云端SaaS模式:服务提供商通过云端平台交付监控能力,企业侧仅需部署轻量级采集器。这种方式部署快捷、弹性伸缩、无需维护底层设施,已成为主流趋势。

- 混合托管模式:结合上述两者,核心分析平台云端托管,敏感数据本地留存分析。

随着技术发展,该服务正朝着 “XDR”(扩展检测与响应) 的方向演进。XDR强调打破网络安全、终端安全、云安全等传统孤岛,实现更深层次的数据集成与自动化关联分析,提供更精准的威胁事件描述和更高效的根因定位与修复能力。

四、 选择与实施考量

企业在选择安全系统监控服务时,应重点关注:

- 覆盖范围:是否全面支持自身的IT环境(传统数据中心、私有云、公有云、物联网终端等)。

- 检测能力:对新型攻击、无文件攻击、内部威胁等的检测有效性。

- 响应自动化水平:SOAR能力成熟度,能否与企业现有工具链(如工单系统、CMDB)集成。

- 服务等级协议(SLA):对事件检测、响应时间的承诺。

- 合规支持:是否内置针对目标行业合规框架的报告模板与控制项映射。

- 供应商资质与经验:考察其技术实力、行业案例与安全运营团队的背景。

wKgZPGdQFZuAY-RhAAOMMCgGE3w486.png 背后所代表的安全系统监控服务,是现代企业网络安全架构中不可或缺的“中枢神经系统”。它不仅是抵御外部攻击的瞭望塔与防火墙,更是提升内部安全治理水平、实现安全运营左移与持续优化的核心引擎。在威胁态势日益复杂的投资于专业、智能、一体化的安全监控服务,将是企业保障其数字世界稳健运行的战略性选择。